Anfänger benötigt Hilfe

Hallo

Vorabinformation:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

Leider ist meine Festplatte mit all meinen Notizen einem plötzlichen Plattentot zum Opfer gefallen. (Datenrettungsfirma meinte 1400 Euro die ich mir nicht leisten kann derzeit)

Zum Glück durfte ich die Präsentationen haben nur wie gesagt sind alle MEINE Notizen weg und suche mir daher alles wieder selber zusammen.

Zu meiner eigentlichen Frage:

Ich bin derzeit dabei mich wieder in pfsense einzuarbeiten (für Firewall und VPN themen) bekomme aber die Firewall einfach nicht zum laufen (ich versuche testweise alle pornografische Seiten zu blocken was einfach nicht passiert)

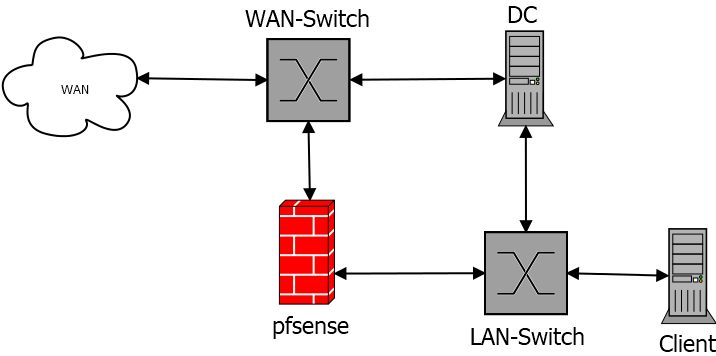

Aufbau derzeit ist so

Alle Rechner sind Virtuelle Maschinen via Hyper-V

2 vSwitches (1x extern für WAN, 1x intern für LAN)

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

pfsense VM hat externe und internen vSwitch angehängt

1x Client VM mit Windows 11. nur interner vSwitch angehängt. Internet funktioniert nur wird nichts geblockt.

Was mache ich falsch?

Bitte wie gesagt zu bedenken das ich blutiger Anfänger bin

Falls Informationen fehlen bitte sagen

Danke

Vorabinformation:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

Leider ist meine Festplatte mit all meinen Notizen einem plötzlichen Plattentot zum Opfer gefallen. (Datenrettungsfirma meinte 1400 Euro die ich mir nicht leisten kann derzeit)

Zum Glück durfte ich die Präsentationen haben nur wie gesagt sind alle MEINE Notizen weg und suche mir daher alles wieder selber zusammen.

Zu meiner eigentlichen Frage:

Ich bin derzeit dabei mich wieder in pfsense einzuarbeiten (für Firewall und VPN themen) bekomme aber die Firewall einfach nicht zum laufen (ich versuche testweise alle pornografische Seiten zu blocken was einfach nicht passiert)

Aufbau derzeit ist so

Alle Rechner sind Virtuelle Maschinen via Hyper-V

2 vSwitches (1x extern für WAN, 1x intern für LAN)

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

pfsense VM hat externe und internen vSwitch angehängt

1x Client VM mit Windows 11. nur interner vSwitch angehängt. Internet funktioniert nur wird nichts geblockt.

Was mache ich falsch?

Bitte wie gesagt zu bedenken das ich blutiger Anfänger bin

Falls Informationen fehlen bitte sagen

Danke

Please also mark the comments that contributed to the solution of the article

Content-Key: 8169122655

Url: https://administrator.de/contentid/8169122655

Printed on: April 28, 2024 at 18:04 o'clock

37 Comments

Latest comment

Zitat von @Newbie111:

Abend

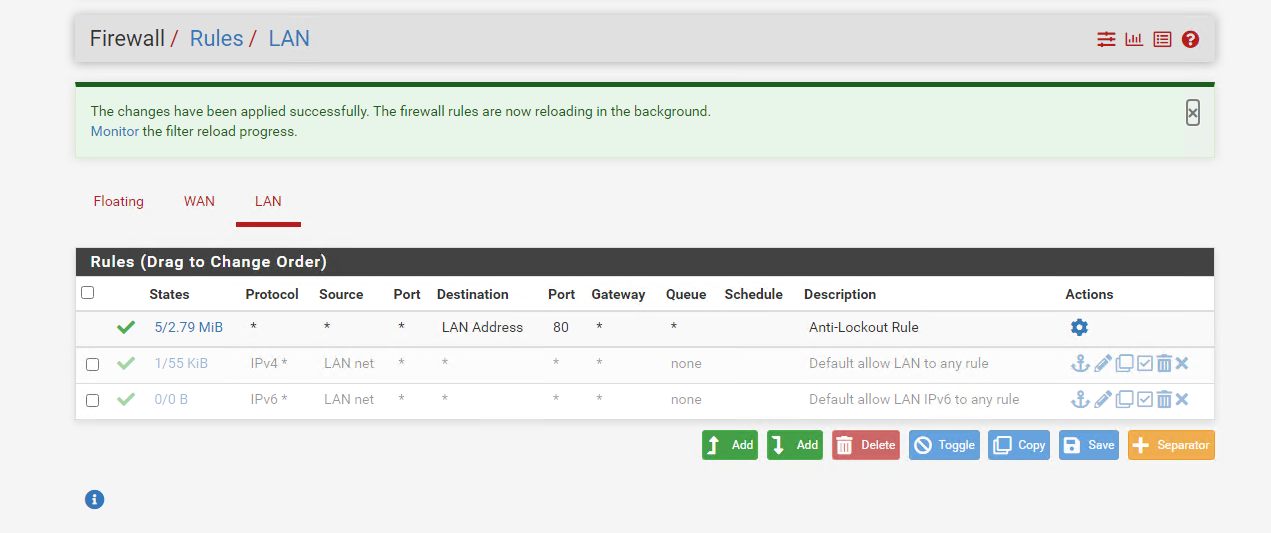

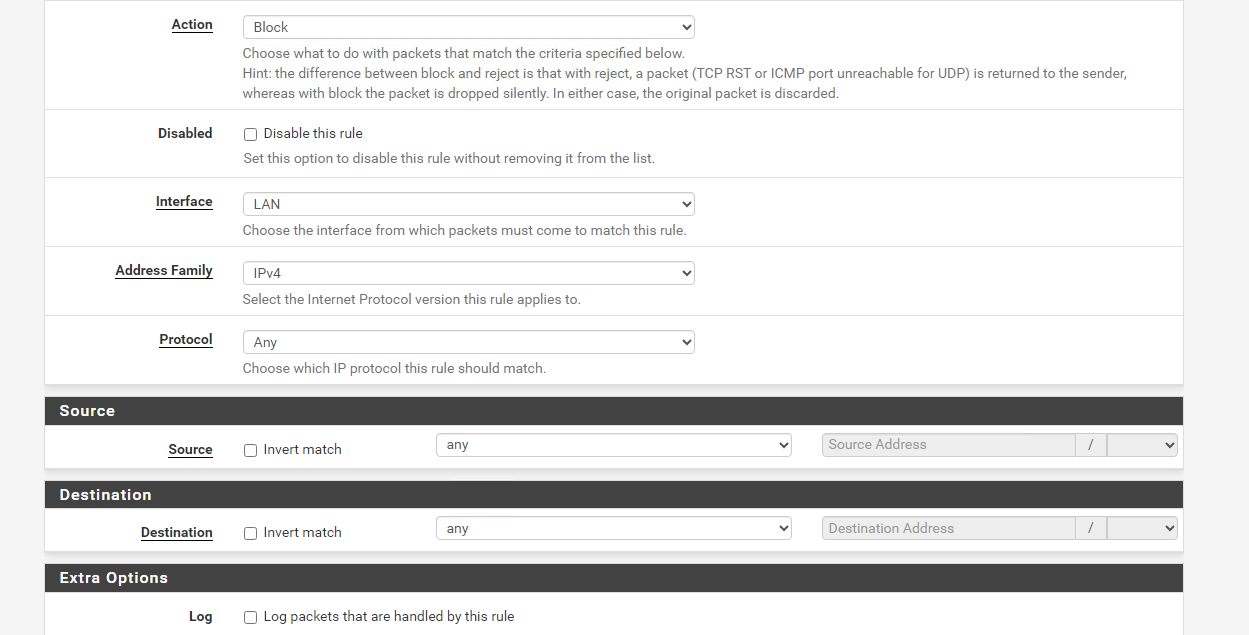

Habe die 2 Standardregeln die alles durchlassen deaktviert. Wollte dann pass Regeln erstellen (falls das Sinn macht bzw Best practice ist)

Abend

Habe die 2 Standardregeln die alles durchlassen deaktviert. Wollte dann pass Regeln erstellen (falls das Sinn macht bzw Best practice ist)

Mach eine Default-Regel, die alles blockiert und dann nimmst Du regeln dazu, was erleubt sein soll.

lks

Moin,

hier mal eine Anleitung von Netgate, wie eine pfsense im HyperV eingerichtet werden kann:

https://docs.netgate.com/pfsense/en/latest/recipes/virtualize-hyper-v.ht ...

Link habe ich von aqui, der weiß i.d.R. alles über Netzwerke, siehe hier:

OPNSense auf Hyper-V

VG

hier mal eine Anleitung von Netgate, wie eine pfsense im HyperV eingerichtet werden kann:

https://docs.netgate.com/pfsense/en/latest/recipes/virtualize-hyper-v.ht ...

Link habe ich von aqui, der weiß i.d.R. alles über Netzwerke, siehe hier:

OPNSense auf Hyper-V

VG

Hi.

Schön. Viel Erfolg!

Blöd gelaufen!

Sollte aber für einen "gelernten Sys-Admin", der zudem noch vor der Prüfung steht ...

... durch Vorarbeit kein Problem sein!

Ein funktionierendes Backup-/Recovery-Konzept sollte Ergebnis der Schulung sein und ist Bestandteil der Prüfung!

OK 🤔

aber:

SO sehe ich schwarz für dein Prüfungsergbnis!!!

Sorry, nicht persönlich!

Ups, doch! Wenn du wirklich alles Wissen mit deiner Festplatte verloren hast, ist das persönlich!

Sorry.

Trotzdem Viel Erfolg!

Nachtrag - um nicht ZU hart rüber zu kommen:

DU solltest an dieser Stelle deiner Ausbildung NICHT mehr als "blutiger Anfänger" und "frisch aus der Ausbildung" auftreten!

Damit klappt keine Bewerbung und hegat auch hier nur Zweifel an deiner Kompetenz!

Mein Tipp:

Sch* .. auf die verlorenen Daten!

Nutze das, was du gelernt hast, um den letzten Stand wieder herzustellen!

Wenn du es gelernt und im Brain gespeichert hast, ist der Verlust KEIN Problem!

Du kannst deine -Übungsumgebung in kurzer Zeit nachbauen - als eine komplette AD mit Clients - mit der Erfahrung ursprüngliche Fehler zu vermeiden und Gelerntes umzusetzen ...!

Du folgst dem Leitspruch:

"Du musst nicht alles Wissen, nur wissen, wo du es her bekommst - also Tutorials, Suchmaschinen und z.B. hier ...

... also für die theoretische Prüfung z.B., wo du in etwa im Fachbuch welche Infos findest, ohne lange zu suchen ...

... das machst du ja gerade zu PFSense - wobei das "wieder lernen" irritiert ...

Wenn deine Ausbildung genügend gefruchtet hat, brauchst du die verlorenen Daten nicht wiederherstellen!

Aber du solltest aus dem Verlust zum Thema Backup/Recovery lernen ...

Wenn du IT verinnerlicht hast, brauchst du kein Backup deiner Präsentationen, weil die Entwicklung die du schon geleistet hast für die verlorene Version 1 ...

... eine deutlich bessere Version 2 hervor bringen sollte ...!

Viel Erfolg!

Zitat von @Newbie111:

Hallo

Vorabinformation:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

Hallo

Vorabinformation:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

Schön. Viel Erfolg!

Leider ist meine Festplatte mit all meinen Notizen einem plötzlichen Plattentot zum Opfer gefallen.

Blöd gelaufen!

Sollte aber für einen "gelernten Sys-Admin", der zudem noch vor der Prüfung steht ...

... durch Vorarbeit kein Problem sein!

Ein funktionierendes Backup-/Recovery-Konzept sollte Ergebnis der Schulung sein und ist Bestandteil der Prüfung!

Zum Glück durfte ich die Präsentationen haben nur wie gesagt sind alle MEINE Notizen weg und suche mir daher alles wieder selber zusammen.

OK 🤔

Ich bin derzeit dabei mich wieder in pfsense einzuarbeiten (für Firewall und VPN themen) [...]

Was mache ich falsch?

Bitte wie gesagt zu bedenken das ich blutiger Anfänger bin

Bitte wie gesagt zu bedenken das ich blutiger Anfänger bin

aber:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

SO sehe ich schwarz für dein Prüfungsergbnis!!!

Sorry, nicht persönlich!

Ups, doch! Wenn du wirklich alles Wissen mit deiner Festplatte verloren hast, ist das persönlich!

Sorry.

Trotzdem Viel Erfolg!

Nachtrag - um nicht ZU hart rüber zu kommen:

DU solltest an dieser Stelle deiner Ausbildung NICHT mehr als "blutiger Anfänger" und "frisch aus der Ausbildung" auftreten!

Damit klappt keine Bewerbung und hegat auch hier nur Zweifel an deiner Kompetenz!

Mein Tipp:

Sch* .. auf die verlorenen Daten!

Nutze das, was du gelernt hast, um den letzten Stand wieder herzustellen!

Wenn du es gelernt und im Brain gespeichert hast, ist der Verlust KEIN Problem!

Du kannst deine -Übungsumgebung in kurzer Zeit nachbauen - als eine komplette AD mit Clients - mit der Erfahrung ursprüngliche Fehler zu vermeiden und Gelerntes umzusetzen ...!

Du folgst dem Leitspruch:

"Du musst nicht alles Wissen, nur wissen, wo du es her bekommst - also Tutorials, Suchmaschinen und z.B. hier ...

... also für die theoretische Prüfung z.B., wo du in etwa im Fachbuch welche Infos findest, ohne lange zu suchen ...

... das machst du ja gerade zu PFSense - wobei das "wieder lernen" irritiert ...

Wenn deine Ausbildung genügend gefruchtet hat, brauchst du die verlorenen Daten nicht wiederherstellen!

Aber du solltest aus dem Verlust zum Thema Backup/Recovery lernen ...

Wenn du IT verinnerlicht hast, brauchst du kein Backup deiner Präsentationen, weil die Entwicklung die du schon geleistet hast für die verlorene Version 1 ...

... eine deutlich bessere Version 2 hervor bringen sollte ...!

Viel Erfolg!

OFF Topic

falls du noch Ressourcen hast, die IHK bietet zweiwöchige Vorbereitungskurse an in der man Prüfungen durchgeht. Gemäß IHK-Style benötigt man dafür keinerlei Vorkenntnisse, da sich u.a. die Fragen in Art und Form wiederholen.

Ich wünsche dir viel Glück und lass dich nicht entmutigen!

Zitat von @Newbie111:

Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

Guten Morgen,Ich bin frisch aus der Windows Sysadmin Schulung draussen und bereite mich gerade auf die Prüfung vor.

falls du noch Ressourcen hast, die IHK bietet zweiwöchige Vorbereitungskurse an in der man Prüfungen durchgeht. Gemäß IHK-Style benötigt man dafür keinerlei Vorkenntnisse, da sich u.a. die Fragen in Art und Form wiederholen.

Ich wünsche dir viel Glück und lass dich nicht entmutigen!

Mach eine Default-Regel, die alles blockiert und dann nimmst Du regeln dazu, was erleubt sein soll.

Das wäre Unsinn, denn diese Default Regel ist ja auf einer Firewall bekanntlich immer Default. Auch würde zumindestens in der Reihenfolge die Grundregel „First match wins“ dem Regelwerk einen Strich durch die Rechnung machen.Nur die Zielnetze über eine entsprechende Liste zu blocken wie oben schon genannt wäre also deutlich zielführender.

Noch besser wäre es einen DNS Filter wie PiHole oder Adguard zu verwenden die diese Inhalte (und noch deutlich mehr) erheblich effizienter filtern können. Zumindestens Adguard gibt es as Plugin.

https://www.heise.de/ratgeber/DNS-Filter-als-Adblocker-einrichten-AdGuar ...

Zitat von @aqui:

Mach eine Default-Regel, die alles blockiert und dann nimmst Du regeln dazu, was erleubt sein soll.

Das wäre Unsinn, denn diese Default Regel ist ja auf einer Firewall bekanntlich immer Default.da habe ich "in the wild" schon anderes gesehen ("allow from any to any" ald default)

Auch würde zumindestens in der Reihenfolge die Grundregel „First match wins“ dem Regelwerk einen

Strich durch die Rechnung machen.Da hast Du mich natürlich mißverstanden. Die default-Blockregel gehört ans Ende und die Ausnahmen davon natürlich davor.

lks

Moin,

verstehe ich das so richtig?

Der DC ist als Router konfiguriert und verteilt auch Internet?

Würde natürlich auch nur funktionieren falls die vSwitches Loop Protection können.

verstehe ich das so richtig?

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

Der DC ist als Router konfiguriert und verteilt auch Internet?

Würde natürlich auch nur funktionieren falls die vSwitches Loop Protection können.

Zitat von @Newbie111:

sind nur reine übungsmaschinen falls das die frage ist

Quote from @Lochkartenstanzer:

Moin,

Gibt es irgendeinen Grund, warum der DC mit dem nackten Arsch im Internet hängt?

lks

Moin,

Gibt es irgendeinen Grund, warum der DC mit dem nackten Arsch im Internet hängt?

lks

sind nur reine übungsmaschinen falls das die frage ist

Auch bei Übungsmaschinen sollte man grundsätzlich die Sicherheit nicht vernachlässigen. Sonst hat man ganz schnell Co-Administratoren, die auch "mit üben."

lks

Zitat von @Xerebus:

Mach einfach die WAN Switch --- DC Verbindung weg.

Beim weiteren "Basteln" ist dann auf einmal ein OpenRelay Server oder sonst was offen.

Mach einfach die WAN Switch --- DC Verbindung weg.

Beim weiteren "Basteln" ist dann auf einmal ein OpenRelay Server oder sonst was offen.

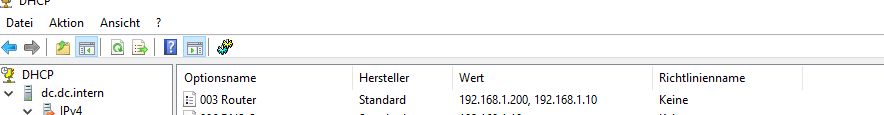

Genau.

Und dann schau mal auf deinem DHCP nach welche Gateway Adresse der verteilt.

Zitat von @Newbie111:

Alle Rechner sind Virtuelle Maschinen via Hyper-V

2 vSwitches (1x extern für WAN, 1x intern für LAN)

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

pfsense VM hat externe und internen vSwitch angehängt

1x Client VM mit Windows 11. nur interner vSwitch angehängt. Internet funktioniert nur wird nichts geblockt.

Was mache ich falsch?

Alle Rechner sind Virtuelle Maschinen via Hyper-V

2 vSwitches (1x extern für WAN, 1x intern für LAN)

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

pfsense VM hat externe und internen vSwitch angehängt

1x Client VM mit Windows 11. nur interner vSwitch angehängt. Internet funktioniert nur wird nichts geblockt.

Was mache ich falsch?

Was hier keiner anspricht: verstehe ich richtig, dass Du den DC parallel zu der pfsense an beiden switches betreibst? Das kann nicht funktionieren.

Ausschließlich die pfsense hat beide "Netzwerkkarten" und sitzt somit zwischen dem WAN und dem LAN. Der DC befindet sich nur im LAN, also am internen switch und leitet DNS Anfragen, die er nicht beantworten kann, an die pfsense weiter. Wenn der DC direkten Zugang zum Netz hat, weil Du ihm zusätzlich Zugang zum WAN gibst, dann kannst Du die pfsense auch aus lassen.

Zitat von @rkaerner:

Was hier keiner anspricht: verstehe ich richtig, dass Du den DC parallel zu der pfsense an beiden switches betreibst? Das kann nicht funktionieren.

Hab ich doch oben geschrieben das er das wan to dc verb. lösen soll

es ist gruselig, ich hatte meine Antwort vorhin im Zug auf dem Weg nach Hause geschrieben. Da war das etwa 18:30.

Xerebus, da hatte Dein vollkommen richtiger Kommentar noch gar nicht existiert. Du nimmst das jetzt bitte nicht persönlich. Und ich werde mal schauen, was in den 3 Stunden noch so alles nicht passiert ist, was eigentlich hätte passieren sollen....

Xerebus, da hatte Dein vollkommen richtiger Kommentar noch gar nicht existiert. Du nimmst das jetzt bitte nicht persönlich. Und ich werde mal schauen, was in den 3 Stunden noch so alles nicht passiert ist, was eigentlich hätte passieren sollen....

Zitat von @rkaerner:

Was hier keiner anspricht: verstehe ich richtig, dass Du den DC parallel zu der pfsense an beiden switches betreibst? Das kann nicht funktionieren.

Habe ich doch zweimal, einmal sogar mit Zeichnung ;)

Zitat von @elbonai:

Moin,

verstehe ich das so richtig?

Der DC ist als Router konfiguriert und verteilt auch Internet?

Würde natürlich auch nur funktionieren falls die vSwitches Loop Protection können.

Moin,

verstehe ich das so richtig?

DC mit WinServer 2022 wo auch DNS und DHCP läuft. Internet wird auch an die Clients von hier weitergeleitet (externe und interne vSwitches hängen dort)

Der DC ist als Router konfiguriert und verteilt auch Internet?

Würde natürlich auch nur funktionieren falls die vSwitches Loop Protection können.

Zitat von @elbonai:

Moin,

es gibt also zwei Wege ins Internet.

1. Client > LAN-Switch > pfsense > WAN-Switch > WAN wird geblockt

und

2. Client > LAN-Switch > DC > WAN-Switch > WAN wird nicht geblockt

welche IP's haben denn der DC und die pfsense und welche Gateway-IP hat der Client?

Moin,

es gibt also zwei Wege ins Internet.

1. Client > LAN-Switch > pfsense > WAN-Switch > WAN wird geblockt

und

2. Client > LAN-Switch > DC > WAN-Switch > WAN wird nicht geblockt

welche IP's haben denn der DC und die pfsense und welche Gateway-IP hat der Client?

dass Du den DC parallel zu der pfsense an beiden switches betreibst? Das kann nicht funktionieren.

Ein designtechnischer Unfug und Security Katastrophe. Sieht man auch schon an den 2 IP Adressen für ein Gateway! Gruselig....Etwas Grundlagenlektüre zum IP Routing kann dem TO sicher nicht schaden für die weiteren Basteleien...

Zitat von @Visucius:

Hm, ich würde das wohl eher unter Firewall / Rules / WAN versuchen. Ich komme aber auch eher aus der OPNsense-Ecke. Und da macht man sowas mit Aliasen, welche die IP-Adressen der P0rn-Server enthalten. Da wirds ja irgendwo Filterlisten im Netz geben.

Hm, ich würde das wohl eher unter Firewall / Rules / WAN versuchen. Ich komme aber auch eher aus der OPNsense-Ecke. Und da macht man sowas mit Aliasen, welche die IP-Adressen der P0rn-Server enthalten. Da wirds ja irgendwo Filterlisten im Netz geben.

Ich zitiere mich mal von gaaaaanz weit oben 😁