Externer Zugriff auf Webserver

Hallo zusammen,

ich habe folgendes Problem:

Ein Kollege muss gelegentlich auf einen Webserver zugreiffen, sowohl von intern als auch von extern.

Der interne Zugriff funktioniert auch soweit wie es sein soll.

Nun aber zum externen Zugriff...

Wir setzen eine UTM9 Firewall von Sophos ein.

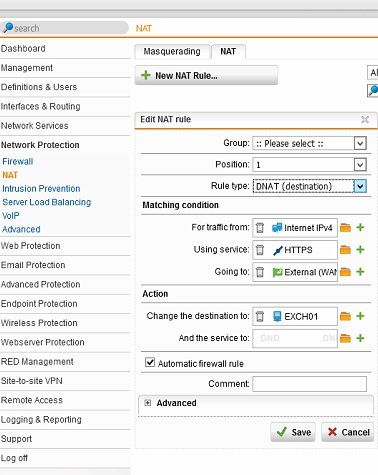

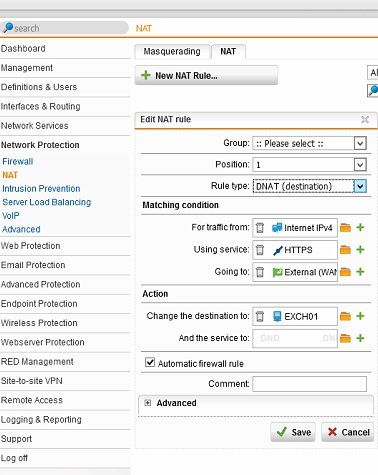

Ich habe 4 NAT-Regeln erstellt die für den Zugriff auf den Server nötig sind, für die Ports 443, 8080, 6619 und 3305. Der Zugriff funktioniert nicht.

Erstelle ich nun eine Masquerading Regel von Any auf das Interne Netzwerk funktioniert auch der Zugriff auf den Webserver.

Nun zu meiner Frage:

Da ich noch keine Erfahrungen mit Masquerading habe und auch weitestgehend nur über Masquerading Regeln gelesen habe die den Zugriff vom internen Netz ins Internet gewähren (nicht wie in meinem Fall vom Internet ins interne Netz) kenne ich die Folgen nicht die die Einstellung mit sich bringt. Ich habe die Masquerading Regel erstellt, den Zugriff von extern bekommen und die Regel Sicherheitshalber vorerst wieder deaktiviert.

Kann mir jemand sagen welche folgen die von mir erstellte Masquerading-Regel mit sich bringt? Eigentlich sollten für den externen Zugriff doch die NAT-Regeln ausreichen oder liege ich hier gerade falsch?

ich habe folgendes Problem:

Ein Kollege muss gelegentlich auf einen Webserver zugreiffen, sowohl von intern als auch von extern.

Der interne Zugriff funktioniert auch soweit wie es sein soll.

Nun aber zum externen Zugriff...

Wir setzen eine UTM9 Firewall von Sophos ein.

Ich habe 4 NAT-Regeln erstellt die für den Zugriff auf den Server nötig sind, für die Ports 443, 8080, 6619 und 3305. Der Zugriff funktioniert nicht.

Erstelle ich nun eine Masquerading Regel von Any auf das Interne Netzwerk funktioniert auch der Zugriff auf den Webserver.

Nun zu meiner Frage:

Da ich noch keine Erfahrungen mit Masquerading habe und auch weitestgehend nur über Masquerading Regeln gelesen habe die den Zugriff vom internen Netz ins Internet gewähren (nicht wie in meinem Fall vom Internet ins interne Netz) kenne ich die Folgen nicht die die Einstellung mit sich bringt. Ich habe die Masquerading Regel erstellt, den Zugriff von extern bekommen und die Regel Sicherheitshalber vorerst wieder deaktiviert.

Kann mir jemand sagen welche folgen die von mir erstellte Masquerading-Regel mit sich bringt? Eigentlich sollten für den externen Zugriff doch die NAT-Regeln ausreichen oder liege ich hier gerade falsch?

Please also mark the comments that contributed to the solution of the article

Content-Key: 386925

Url: https://administrator.de/contentid/386925

Printed on: April 24, 2024 at 11:04 o'clock

12 Comments

Latest comment

Eigentlich sollten für den externen Zugriff doch die NAT-Regeln ausreichen oder liege ich hier gerade falsch?

Nöp auch die Firewall muss die Pakete mit entsprechender Regel passieren lassen:How to Port Forward Service Ports with NAT

Hallo,

OK, mit welchen Modulen?

Gruß,

Peter

OK, mit welchen Modulen?

Ich habe 4 NAT-Regeln erstellt die für den Zugriff auf den Server nötig sind, für die Ports 443, 8080, 6619 und 3305. Der Zugriff funktioniert nicht.

Wo? Hier mal z.B. für einen Exchange

Gruß,

Peter

Bis dahin lief alles über die Telekom. Ab dem Tag wo der Telekom Anschluss abgeschaltet wurde und alles über Unitymedia lief, gab es keinen Zugriff mehr auf den Server.

Carrier Grade NAT beim Provider? Dann geht das natürlich nicht. Checke deine öffentliche IP wenn die im Bereich RFC1918 liegt, möööp geht nicht.

Hallo,

Da wurde dir ja schon was zu gesagt. Du hast nun andere Öffentliche IPs usw. Immer noch eine IPv4 wo du eine Portweiterleitung machen kannst oder läuft jetzt alles IPv6 oder was?

Gruß,

Peter

Da wurde dir ja schon was zu gesagt. Du hast nun andere Öffentliche IPs usw. Immer noch eine IPv4 wo du eine Portweiterleitung machen kannst oder läuft jetzt alles IPv6 oder was?

Gruß,

Peter

Hallo,

Die Frage für die 100 Gummipunkte lautet aber ob es ein Private IP oder nicht ist. RFC1918 siehe auch Frage von @137084.

Gruß,

Peter

Die Frage für die 100 Gummipunkte lautet aber ob es ein Private IP oder nicht ist. RFC1918 siehe auch Frage von @137084.

Gruß,

Peter

Hallo,

Nicht die IPs aus deinen LAN sind hier ausschalgebend, sondern die Öffentliche IP welche an dein Router zur Aussenwelt anliegt. Und wenn dort eine RFC1918 IP anliegt, kannst du nicht von aussen (Internet) auf deine internern WebServer zugreifen.

https://www.tldp.org/HOWTO/IP-Masquerade-HOWTO/ipmasq-background2.5.html

http://www.tcp-ip-info.de/tcp_ip_und_internet/ip_masquerading.htm

https://www.lancom-systems.de/docs/LCOS/referenzhandbuch/topics/aa114191 ...

https://serverfault.com/questions/739607/tcp-ip-why-does-routing-without ...

Gruß,

Peter

Nicht die IPs aus deinen LAN sind hier ausschalgebend, sondern die Öffentliche IP welche an dein Router zur Aussenwelt anliegt. Und wenn dort eine RFC1918 IP anliegt, kannst du nicht von aussen (Internet) auf deine internern WebServer zugreifen.

Von außen war der Server, bis zur umstellung von der Telekom zu Unitymedia auch über eine externe IP erreichbar.

Klar, und was passierte nach der Umstellung - es ging nicht mehr weil, und das ist das entscheidende. Was also ist bei UnityMedia anders als bei der T-Com? Es ist nicht nur das der eine ausschliesslich DSL macht und der andere ausschliesslich Antennen Kabel DOCSIS nutzt. Wie lautet deine externe (Öffentliche ) IP. Bitte so wiedergeben das niemand deine wirkliche IP erkennen kann, aber wir trotzdem sehen um was es geht. RFC1918 überhaupt gelesen?https://www.tldp.org/HOWTO/IP-Masquerade-HOWTO/ipmasq-background2.5.html

http://www.tcp-ip-info.de/tcp_ip_und_internet/ip_masquerading.htm

https://www.lancom-systems.de/docs/LCOS/referenzhandbuch/topics/aa114191 ...

https://serverfault.com/questions/739607/tcp-ip-why-does-routing-without ...

Gruß,

Peter